대부분의 컴퓨터 해킹은 컴퓨터 범죄자와 컴퓨터, 서버 또는 보안 시스템을 침입하여 무단 액세스를 얻는 것과 자동으로 연결됩니다. 그러나 컴퓨터 보안 전문가도 흰 모자 카테고리에 속하고 법을 어 기기 위해 기술을 사용하지 않는 한 해커이기 때문에 항상 그런 것은 아닙니다. 해커가 되려면 적어도 컴퓨터 아마추어가 일반적으로 사용하지 않는 적절한 도구를 사용하여 백도어 항목에 허점을 드러 낼 수있는 정보를 수집하는 방법을 알아야합니다. 도구 중 일부를 사용하는 방법을 배우는 빠른 방법은 Try2Hack이 제공하는 문제를 해결하는 것 입니다.

Try2Hack은 1 단계부터 시작하여 12 단계에 도달 할 때까지 다음 단계로 넘어갈 수있는 무료 챌린지를 제공합니다. 각 챌린지는 해결하기 위해 다른 기술이 필요하며 레벨이 높아질수록 더 어려워집니다. 우리는 레벨에 대한 솔루션과 연습을 제공하여 갇혀 있고 새로운 기술을 배우면 해결할 수 있습니다. 도전을 시작하려면 여기를 클릭하십시오! 레벨 1

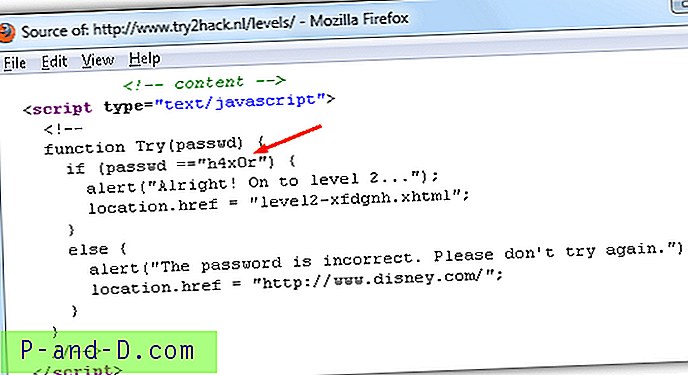

도전 과제 : 계속하려면 비밀번호를 입력하십시오

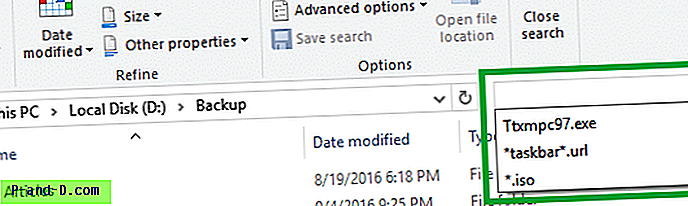

솔루션 : Firefox에서 Ctrl + U를 눌러 HTML 소스 코드를보십시오. 비밀번호와 레벨 2의 위치가 포함 된 작은 자바 스크립트 스 니펫이 표시됩니다. 잘못된 비밀번호를 입력하면 Disney 웹 사이트로 연결됩니다.

2 단계

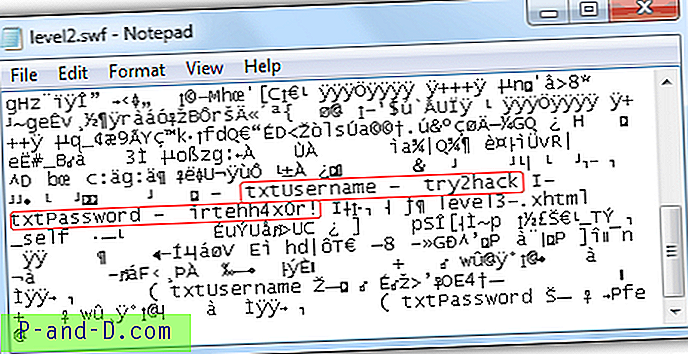

도전 과제 : 플래시 기반 로그인 양식에 사용자 이름과 비밀번호를 입력하십시오

솔루션 : HTML 소스 코드를 보면 로그인 양식이 플래시 파일 level2.swf에서로드 된 것을 볼 수 있습니다. level2.swf를 다운로드하여 메모장에서여십시오. 사용자 이름과 비밀번호는 일반 텍스트로 표시됩니다.

레벨 3

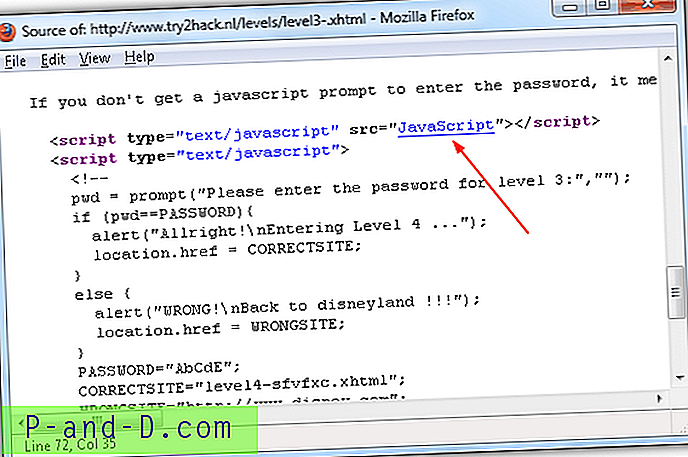

도전 과제 : 팝업시 비밀번호 입력

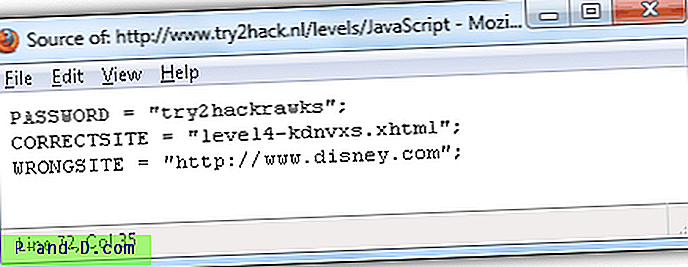

솔루션 :이 도전은 당신을 속이려고하는 속임수를 포함합니다. HTML 소스 코드를보고 외부 Javascript 소스 파일을여십시오.

Javascript 소스 파일 링크를 클릭하여 HTML 코드 뷰어에로드하면 실제 비밀번호, 올바른 사이트 및 잘못된 사이트 값이 표시됩니다.

레벨 4

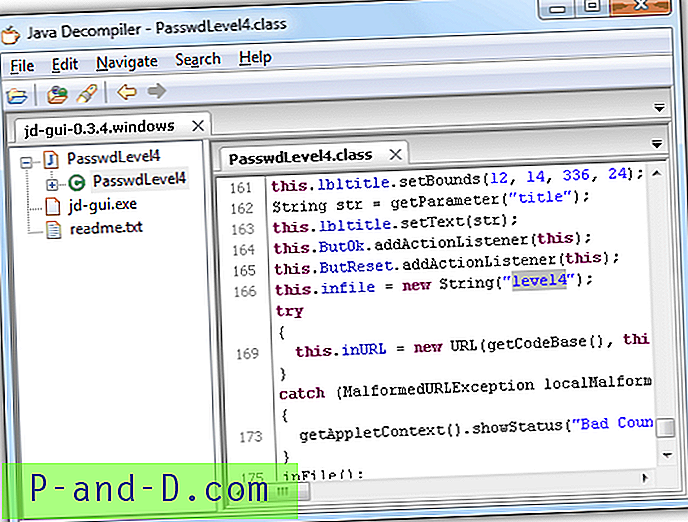

도전 과제 : Java 기반 웹 양식에 로그인

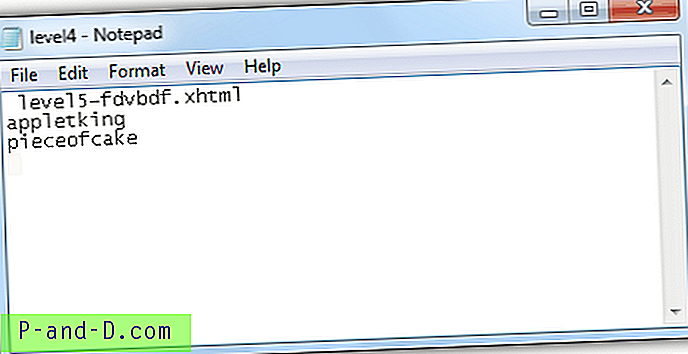

솔루션 : HTML 소스 코드를보고 Java 클래스 파일 (PasswdLevel4.class)을 다운로드 한 후 JD-GUI로 디 컴파일하십시오.

디 컴파일 된 Java 클래스 파일에서 http://www.try2hack.nl/levels/level4에있는 level4 라는 다른 외부 파일을 읽습니다. level4 파일을 다운로드하여 메모장에서 열면 사용자 이름, 비밀번호 및 레벨 5 URL이 있습니다.

5 단계

도전 과제 : Visual Basic 3.0 프로그램에서 사용자 이름과 비밀번호를 입력하십시오

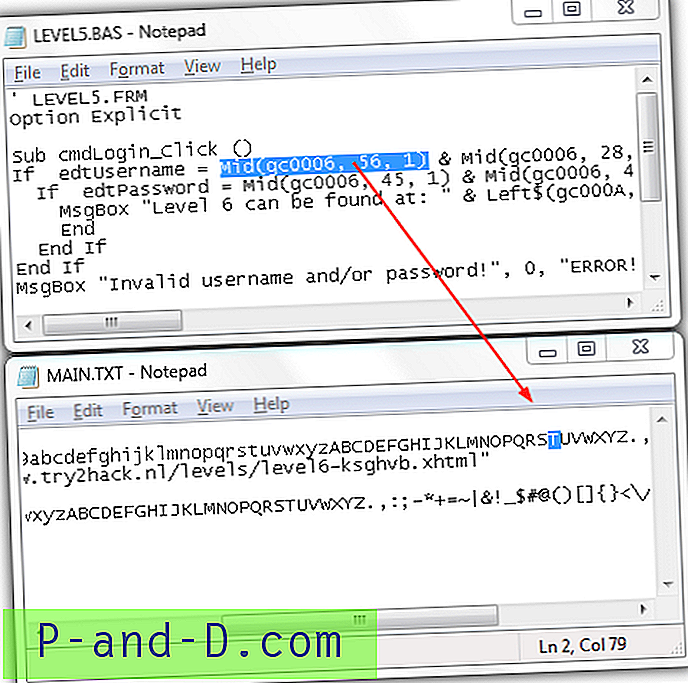

솔루션 : DoDi의 VB 3.0 디스 컴파일러를 다운로드하십시오. 실행하고 level5.exe 파일을 디 컴파일러에로드하고 프로세스가 완료 될 때까지 기다리십시오. 많은 파일이 생성되므로 MAIN.TXT 및 LEVEL5.BASE 파일에만주의해야합니다. 레벨 6의 사용자 이름, 비밀번호 및 URL은 LEVEL5.BAS 파일에 있지만 MAIN.TXT 파일을 참조하여 암호화되며 쉽게 해독 할 수 있습니다. 사용자 이름과 비밀번호가 어떻게 계산되는지 이해할 수 있도록 두 가지 예를 보겠습니다.

암호를 해독하려면 (gc0006, 56, 1) MAIN.TXT 파일을 참조하십시오. 먼저 숫자, 소문자 및 기호가 포함 된 줄인 gc0006을 참조하라는 메시지가 표시됩니다. 다음으로, 숫자 56은 해당 행의 56 번째 문자를 나타내고 마지막 숫자 1은 56 번째 문자에서 시작하는 한 문자 만 읽어야 함을 의미합니다. (gc0006, 56, 1)의 값은 대문자“T”입니다. Mid (gc0006, 28, 1)는 소문자 "r"입니다.

레벨 6

도전 과제 : 올바른 사용자 이름과 비밀번호를 입력해야하는 Visual Basic 6.0 프로그램을 다운로드하여 실행하십시오.

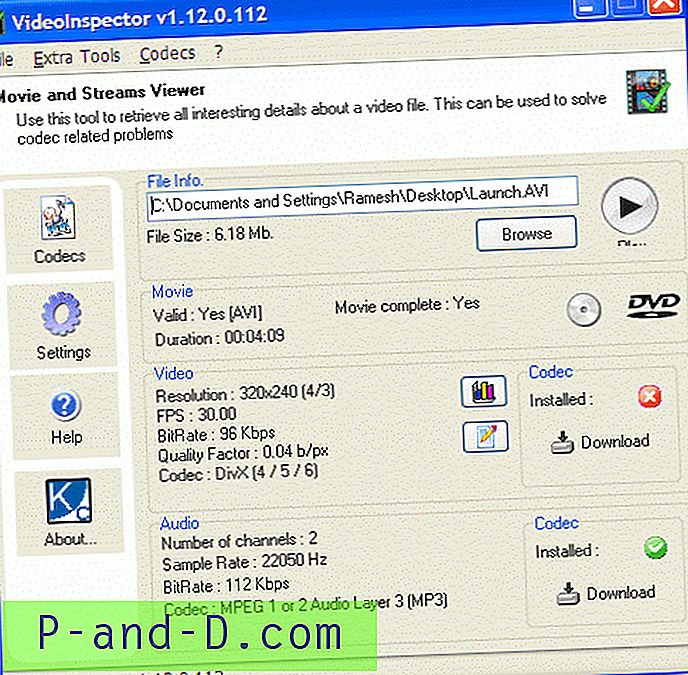

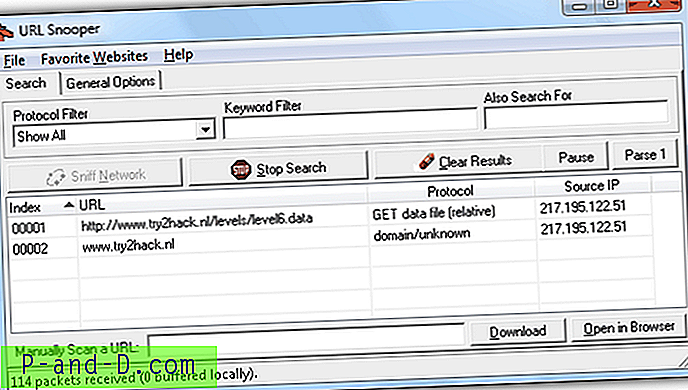

해결 방법 : 프로그램을 빠르게 테스트하면 입력 한 사용자 이름과 비밀번호를 인증하기 위해 인터넷에 연결되어 있음이 표시됩니다. 가장 먼저 확인해야 할 것은 연결 위치를 확인하는 것입니다. 정교한 패킷 스니핑 도구를 사용하는 대신 URL 스 누퍼 를 사용하면 프로그램이 http://www.try2hack.nl/levels/level6.data에서 level6.data 라는 파일을 가져 오는 것을 알 수 있습니다.

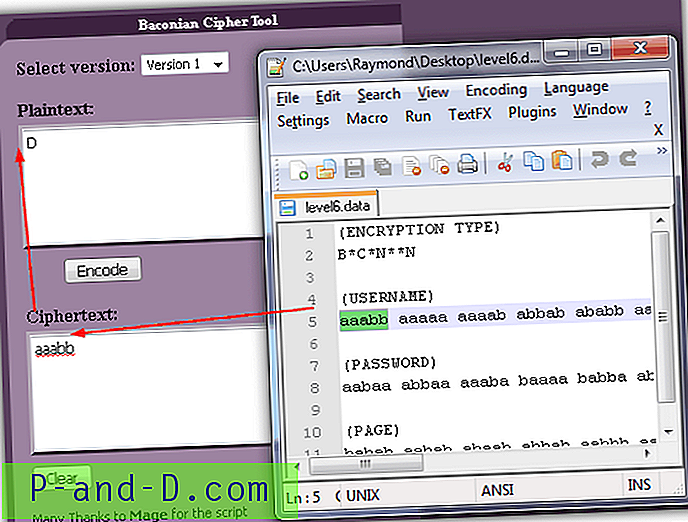

level6.data 파일에는 암호화 된 사용자 이름, 비밀번호 및 페이지가 포함되어 있으며이를 해독해야합니다. 암호화 알고리즘에 대한 힌트가 있으며 BACONIAN입니다. 이 웹 페이지로 이동하여 각 암호문 블록을 입력 한 후 디코딩 버튼을 클릭하면 BACONIAN 암호를 쉽게 해독 할 수 있습니다. 디코딩 할 모든 블록을 붙여 넣을 수는 없습니다. 하나씩 디코딩해야합니다.

7 단계

도전 과제 : Microsoft Internet Explorer 7.66 사용

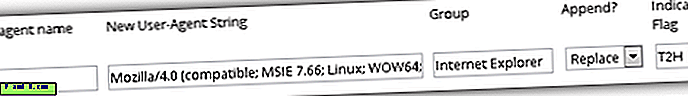

솔루션 :이 보호 된 페이지는 Linux 또는 Unix 시스템에서 Microsoft Internet Explorer 7.66을 실행 중이고 Microsoft 페이지에서 참조 중인지 간단히 확인합니다. Chrome 용 스푸핑 플러그인을 사용하면 쉽게 수행 할 수 있습니다. 먼저 Chrome 용 User-Agent Switcher라는 확장 프로그램을 설치하십시오. 오른쪽 상단에있는 Chrome UA Spoofer 아이콘을 클릭하고 설정을 선택하십시오. 다음 정보를 입력하고 추가를 클릭하십시오.

새로운 사용자 에이전트 이름 : Try2Hack

새 User-Agent 문자열 : Mozilla / 4.0 (호환 가능; MSIE 7.66; Linux; WOW64; Trident / 4.0; SLCC1)

그룹 : Internet Explorer

추가? : 교체

표시기 플래그 : T2H

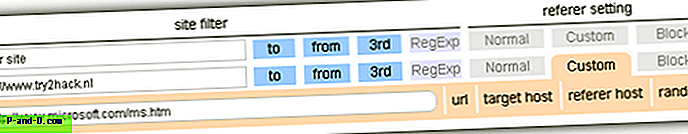

오른쪽 상단에있는 Chrome UA Spoofer 아이콘을 다시 클릭하고 Internet Explorer를 선택한 다음 Try2Hack을 선택하십시오. 레벨 7 페이지를 새로 고치면 브라우저 및 OS 확인에 대한 확인이 표시되지만 링크 확인에 실패합니다. 이제 Referer Control이라는 다른 확장을 설치하십시오. 레벨 7 페이지를 마우스 오른쪽 버튼으로 클릭하고“이 사이트에 대한 참조 필터 만들기”>“사용자 정의 참조 자 사용”>“URL”을 선택하십시오. 강조 표시된 상자에서 [URL]을 http://www.microsoft.com/ms.htm으로 바꾸십시오.

레벨 7 페이지를 다시 새로 고치면 레벨 8에 대한 링크가 페이지에 나타납니다.

레벨 8

도전 과제 : CGI 스크립트를 사용하는 로그인 양식

솔루션 : HTML 소스 코드를 보면 로그인 정보가 / cgi-bin / phf에 제출되는 것을 볼 수 있습니다. Linux 시스템에서 passwd 파일을 표시하는 데 사용할 수있는 잘 알려지고 오래된 phf 익스플로잇이 있습니다. 웹 브라우저에서 아래 URL을 입력하기 만하면 암호 파일이 표시됩니다.

http://www.try2hack.nl/cgi-bin/phf?Qalias=3Dx%0a/bin/cat%20/etc/passwd

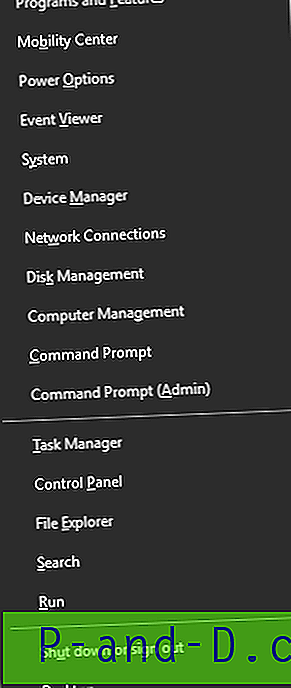

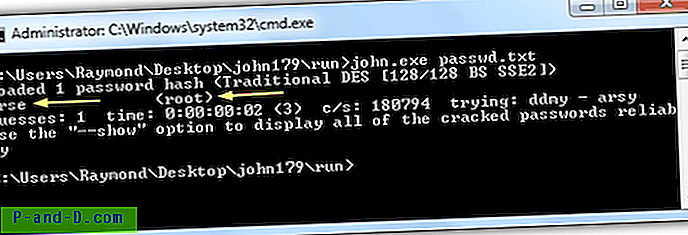

다시 passwd 파일의 로그인 정보는 암호화되지만 John the Ripper를 사용하여 해독 할 수 있습니다. Windows 바이너리 버전을 다운로드하여 새 폴더로 추출한 다음 passwd 파일에서 모든 것을 복사하여 텍스트 파일로 저장하십시오. 텍스트 파일을 John the Ripper와 같은 디렉토리에 놓고 명령 프롬프트에서 다음 명령을 실행하십시오. passwd.txt를 passwd 파일의 내용을 저장하는 데 사용한 파일 이름으로 바꾸십시오.

john.exe passwd.txt

레벨 8 웹 양식에 로그인하는 데 사용할 수있는 루트 사용자 계정의 비밀번호가 표시됩니다.

레벨 9

도전 과제 : 정상적인 로그인 웹 양식에 사용자 이름과 비밀번호를 입력하십시오.

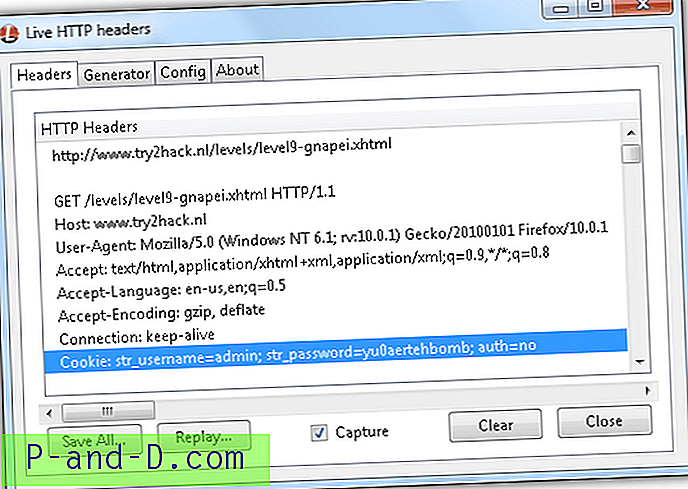

솔루션 : Firefox 용 Live HTTP 헤더라는 플러그인을 사용하여 HTTP 헤더를 조사하기 전까지는 레벨 9 로그인 양식에서 모든 것이 정상적으로 보입니다. 쿠키에 사용자 이름과 비밀번호가 있지만 자격 증명을 사용하여 로그인 할 수 없습니다.

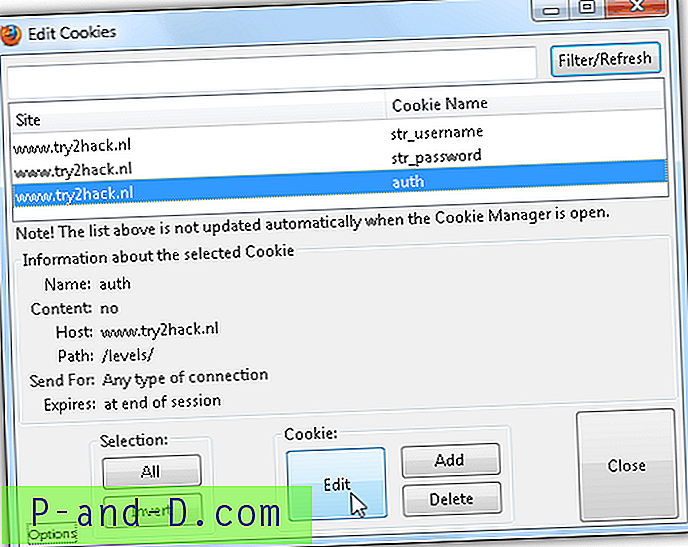

쿠키의 사용자 이름과 비밀번호는 실제로 정확하지만 쿠키를 실패하게하는 또 다른 값이 있습니다 (auth = no). auth = no를 auth = yes로 변경하려면 Firefox 용 쿠키 편집이라는 확장명을 사용하면됩니다. 플러그인을 설치 한 후 Alt + T를 누르고 메뉴 표시 줄에서 쿠키 편집기를 선택하십시오. 쿠키 이름이 auth 인 사이트 www.try2hack.nl을 검색하고 쿠키를 클릭하여 편집을 클릭하십시오.

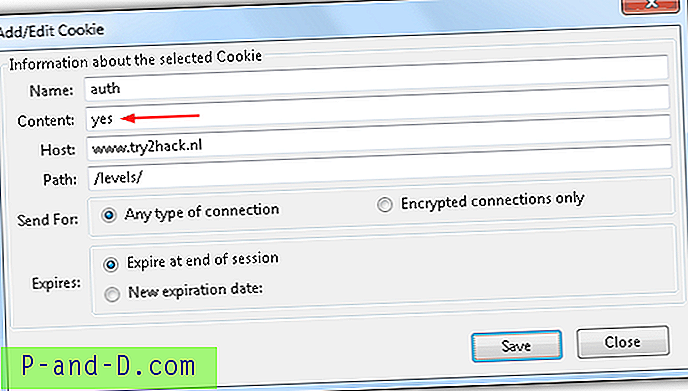

내용 상자에서 아니오에서 예로 변경하고 저장 버튼을 클릭 하십시오 .

Live HTTP 헤더를 사용하여 앞서 표시된 사용자 이름과 비밀번호로 레벨 9 양식에 즉시 로그인하십시오. 레벨 9 페이지를 다시로드하거나 새로 고치지 마십시오. 그렇지 않으면 쿠키를 다시 편집해야합니다.

Try2Hack의 재미는 바로 답변이나 레벨의 URL을 찾는 대신 가능한 솔루션을 식별하여 문제를 직접 해결하는 것입니다. 비슷한 상황에서 나중에 사용할 수 있도록이 프로그램을 사용해보고이 프로그램의 작동 방식을 익히십시오.